攻撃 者の視点で. こちらを参考にDockerのコンテナを立てました docker-composeymlの一部を修正 -.

Dockerサービスへの新たな攻撃 Dockerkiller がdockerデプロイメントを乗っ取らないようにする方法 Qiita

コンテナとkubernetes作成 運用に関するセキュリティ Think It シンクイット

クリプトジャック攻撃狙うコンテナイメージに注意 Docker Hubでも発見 Tech

Docker Desktop へようこそ Docker Desktop for Mac のセクションはDocker Desktop コミュニティ安定版リリースCommunity Stable releaseに関する情報を扱います エッジリリースEdge releaseに関する情報は Edge リリースノート を御覧ください Docker デスクトップエンタープライズDDEリリースに.

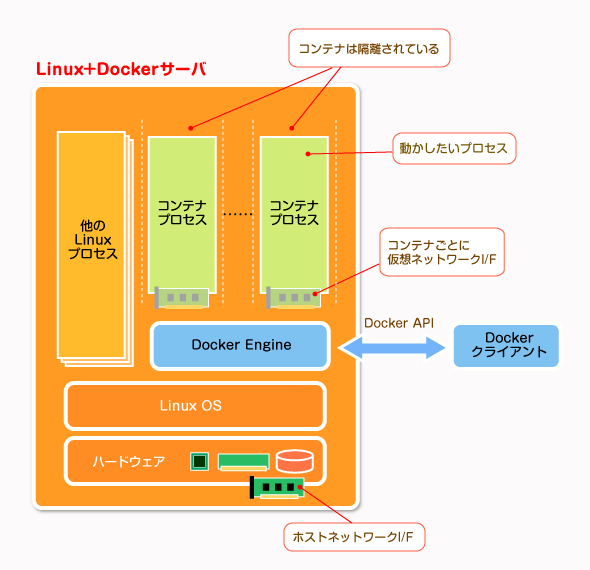

Docker コンテナ 攻撃. Kubernetesを用いているためDockerコンテナに代表されるコンテナ型仮想化をサポートしていましたが仮想マシンはサポートされていませんでした 今回プレビュー版となったAnthos for VMsはこのAnthosでコンテナと同様に仮想マシンも統合管理に含めることができる機能です. Nginx etc nginx confd に書き換えた以外は全て参考にしたサイト通りに実. Docker は元々 LXC Linux コンテナ 技術をベースに構築されたものであるため従来の Linux コンテナを連想する人も多いですがこれらは異なる技術です.

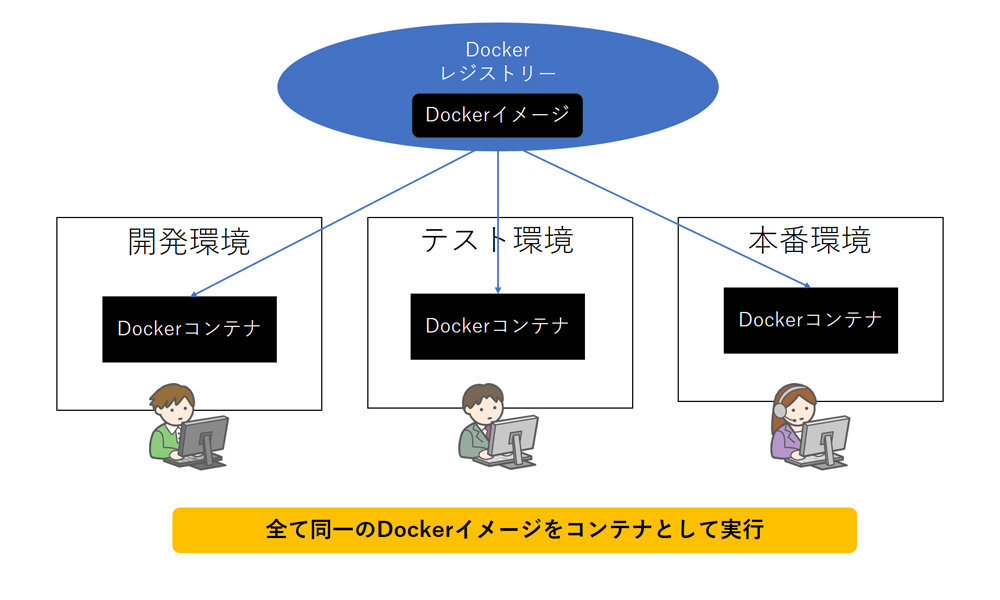

あとは攻撃用に作ったコンテナに入ってスクリプトを実行します docker-compose exec attacker sh python3 exploitpy Try to use monolog_rce1 for exploitation. Dockerには次の3つのメリットがあります 開発ライフサイクルの改善に強い Dockerを使用すると開発者はコンテナを利用して標準化された環境で作業できるようになります. コンテナを停止 docker stop alpine alpine ステータスを確認 docker inspect --formatStateStatus alpine exited dead デバイスビジーや他のコンテナによりリソースが使われているようなときに dead 状態になります.

連載世界一わかりみが深いコンテナ Docker入門 その1コンテナってなに 多分わかりやすいCの非同期処理その1 ThreadとTask 連載世界一わかりみが深いコンテナ Docker入門 その2Dockerってなに Twitter APIで遊んでみた 1. Etc nginx confd defaultconf を -. コンテナオーケストレーションで注目のツールを2つ紹介します Dockerドッカー サイト docker.

前提条件 マイクロサービスをdocker composeで動かしていました Ruby on RailsでできたAPIサーバーのRailsのバージョンを6141に上げました するとAPIサーバーは 403 Forbidden を返すようになりました 奇妙なことにホストOSからリクエストを送ると 200 OK が返ってきます Dockerコンテナで起動して. Dockerの学習をしています 環境は Windows10 Home Chrome69. どれかのNginxコンテナを掘り下げて左側にあるProcesssを選択してみましょう Nginxコンテナはnginxという1つのプロセスしか実行しないことがわかっているのでProcesssからprocname nginxCrashLoopBackOffでフィルタリングします.

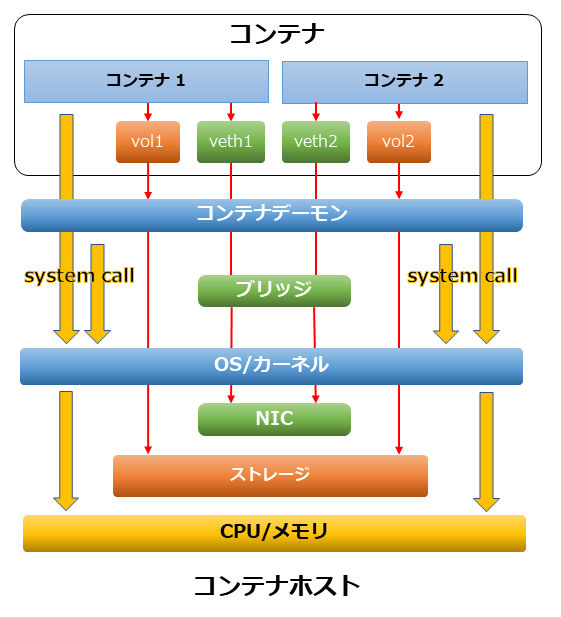

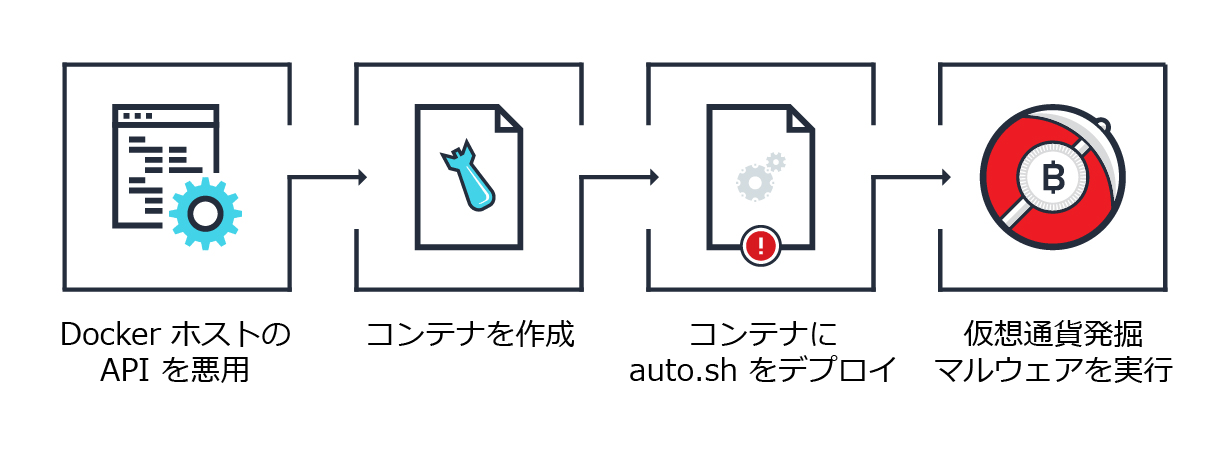

Docker と Linux コンテナの違い. エクセルソフトはDockerのコンテナ化されたアプリケーションやマイクロサービスをローカルで開発共有実行することを可能にするDocker Desktopの大規模企業向けのサブスクリプションDocker Businessの国内販売を10月8日に開始した. この仮想通貨発掘マルウェアはDocker Hubで公開されているDockerイメージを悪用した不正なコンテナとしてデプロイされていたのです この攻撃は設定に不備のあるイメージを特定することでインターネットに露出している複数のホストを感染させることができます.

Dockerコンテナを本番環境で使うためのセキュリティ設定 - Qiita 公開されているDockerイメージの多くは何もしなければrootで実行するようになっているので実行ユーザを変更する設定が必要になり.

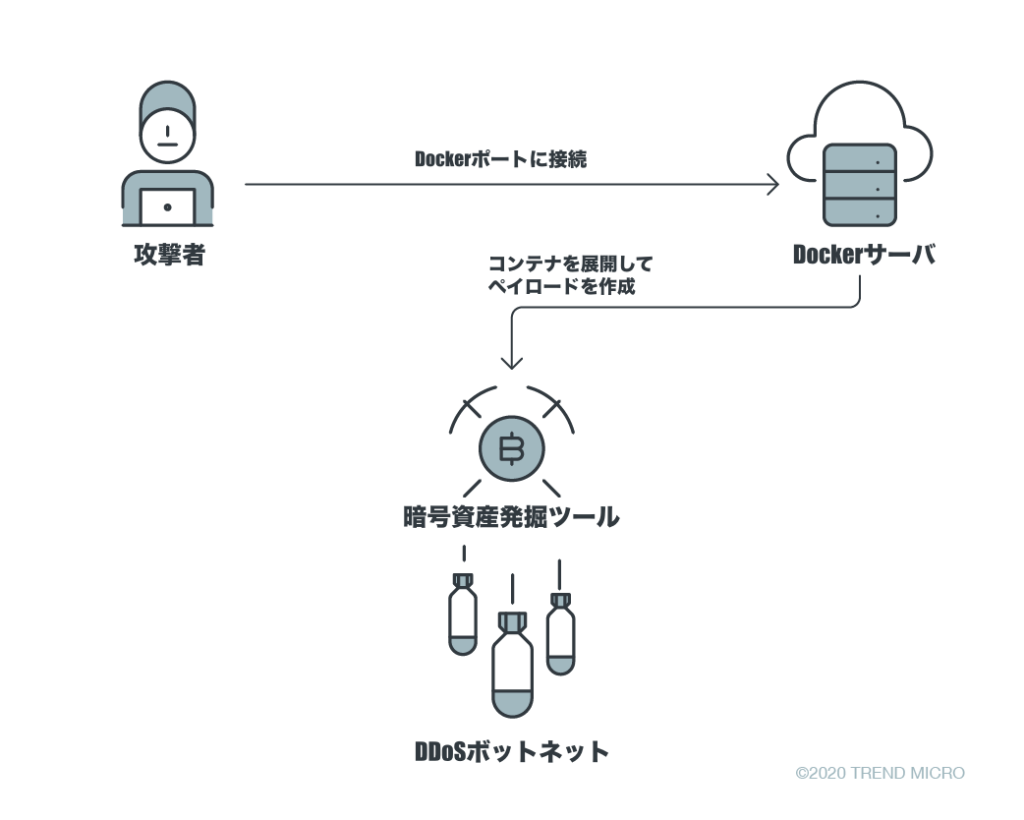

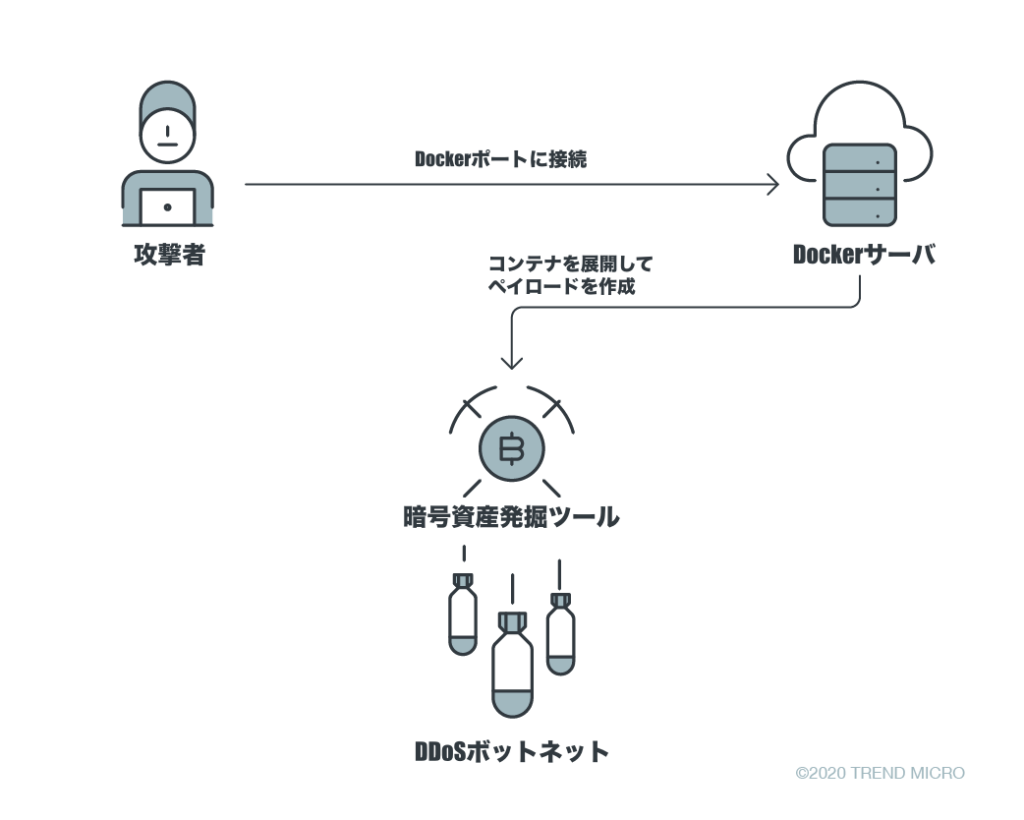

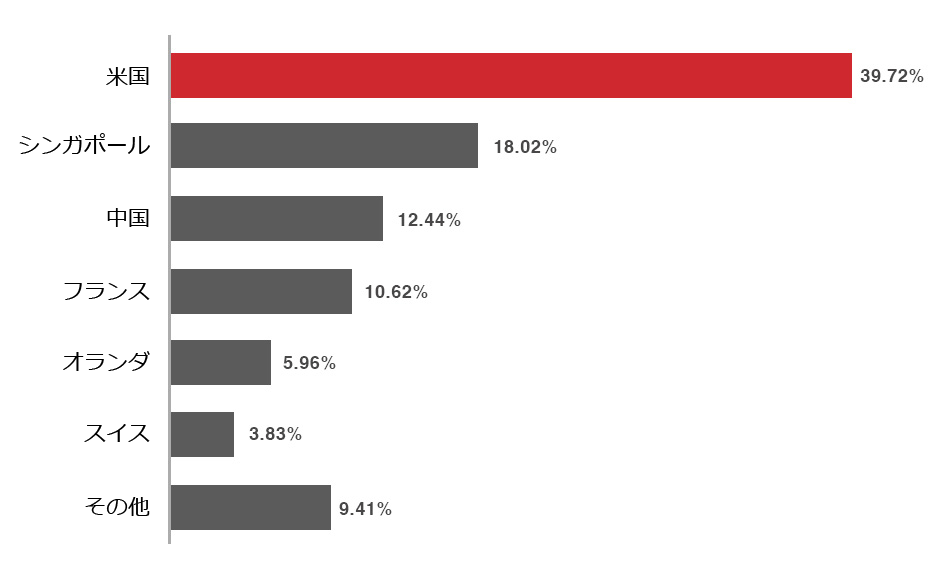

露出したdockerサーバ を狙い 不正マイニングとddosの踏み台に悪用する攻撃が続発 トレンドマイクロ Itnews

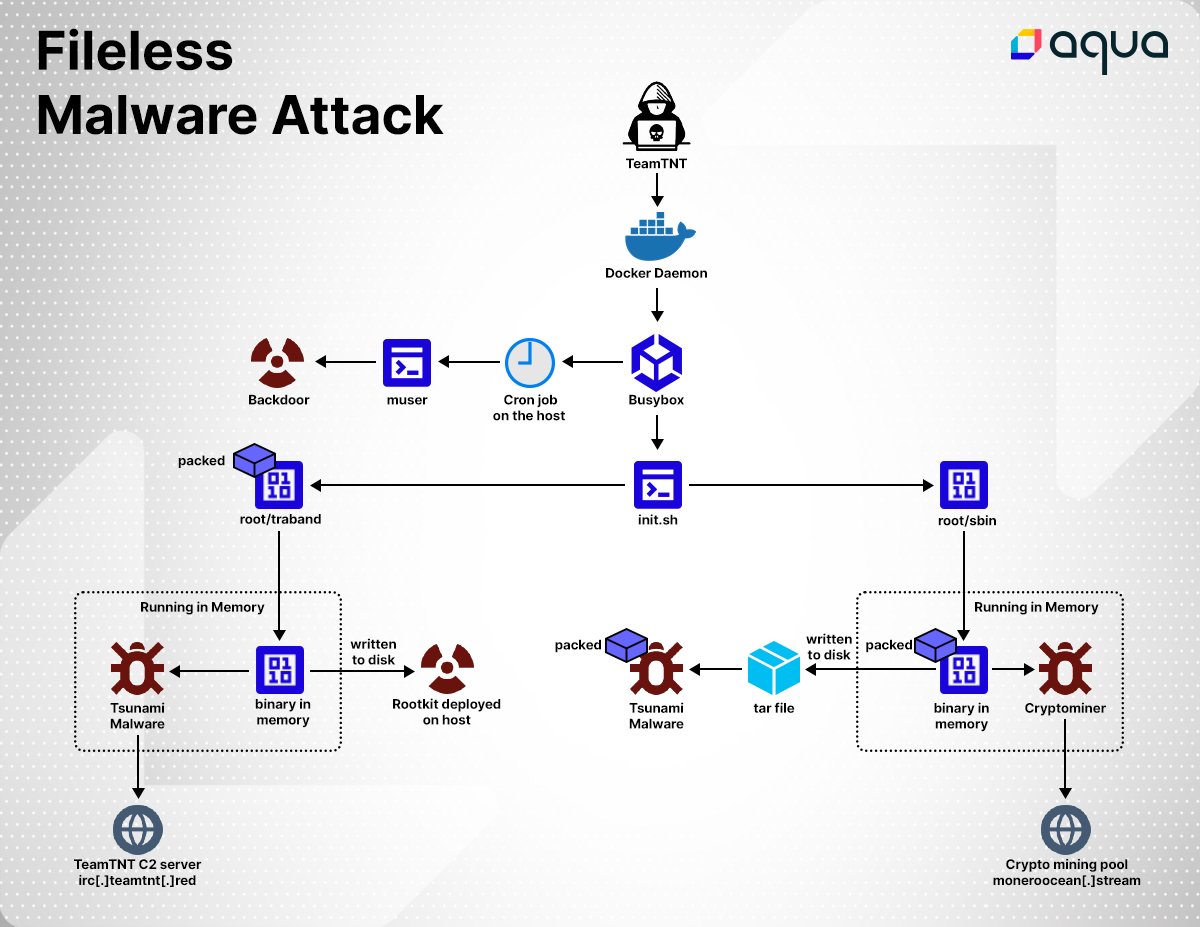

脅威 コンテナ内で実行されるファイルレスマルウェア Aqua コンテナ セキュリティ マルウェア Dta 動的解析 コンテナイメージ クリエーションライン株式会社

コンテナセキュリティのリスクと対策 Sagantaf

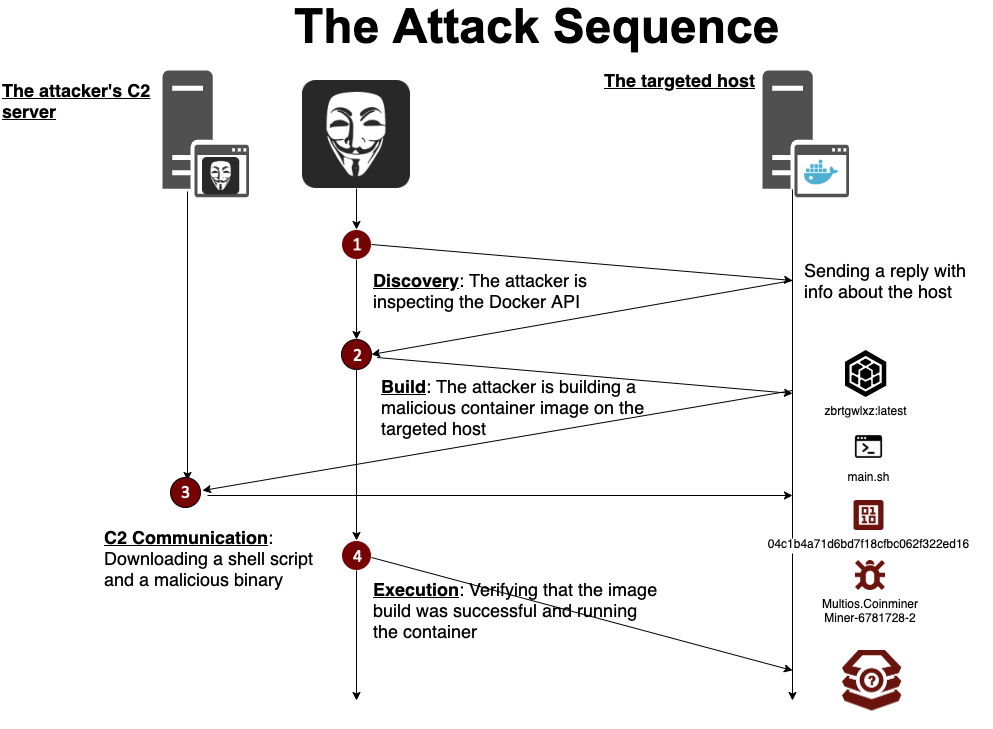

Docker コンテナの設定不備を悪用し仮想通貨発掘マルウェアを拡散する攻撃を確認 トレンドマイクロ セキュリティブログ

Docker コンテナの設定不備を悪用し仮想通貨発掘マルウェアを拡散する攻撃を確認 トレンドマイクロ セキュリティブログ

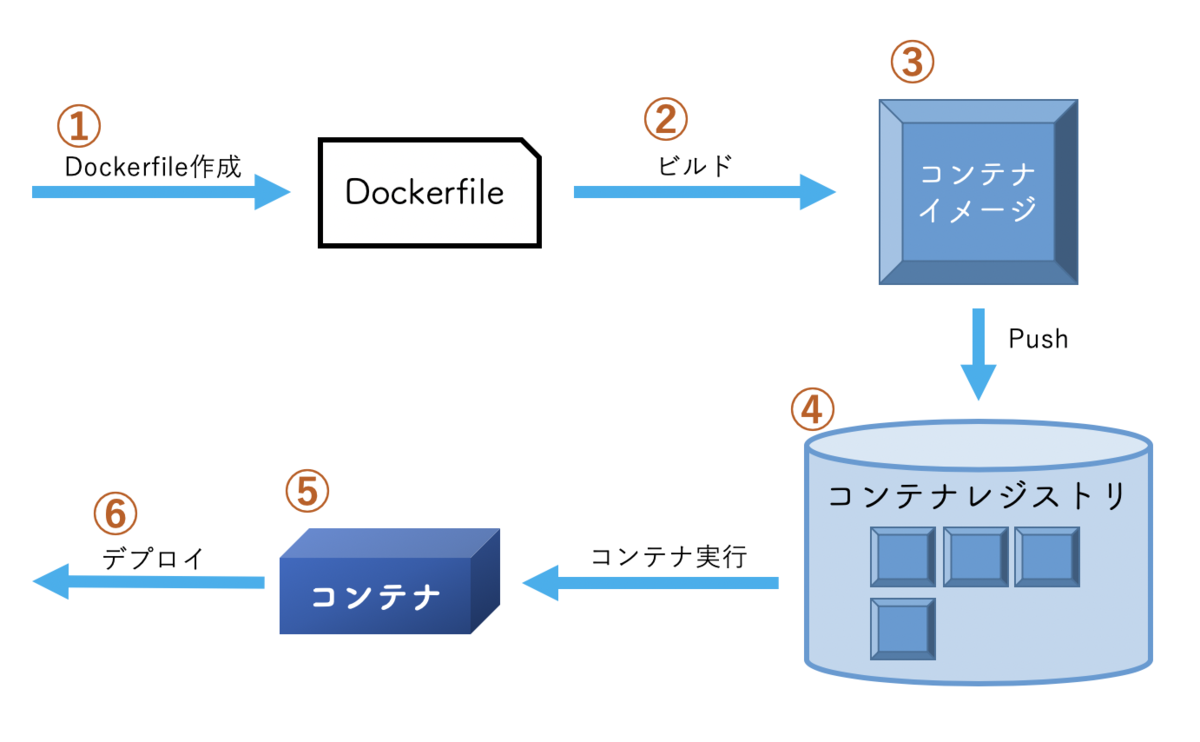

5分で分かるdocker Dockerをざっくり解説 It

脅威 攻撃者が悪意あるイメージをホスト上に直接ビルド Aqua コンテナ セキュリティ マイニング 動的分析 Docker クリエーションライン株式会社

5分で分かるdocker Dockerをざっくり解説 It